تاريخ الرياضيات

الاعداد و نظريتها

تاريخ التحليل

تار يخ الجبر

الهندسة و التبلوجي

الرياضيات في الحضارات المختلفة

العربية

اليونانية

البابلية

الصينية

المايا

المصرية

الهندية

الرياضيات المتقطعة

المنطق

اسس الرياضيات

فلسفة الرياضيات

مواضيع عامة في المنطق

الجبر

الجبر الخطي

الجبر المجرد

الجبر البولياني

مواضيع عامة في الجبر

الضبابية

نظرية المجموعات

نظرية الزمر

نظرية الحلقات والحقول

نظرية الاعداد

نظرية الفئات

حساب المتجهات

المتتاليات-المتسلسلات

المصفوفات و نظريتها

المثلثات

الهندسة

الهندسة المستوية

الهندسة غير المستوية

مواضيع عامة في الهندسة

التفاضل و التكامل

المعادلات التفاضلية و التكاملية

معادلات تفاضلية

معادلات تكاملية

مواضيع عامة في المعادلات

التحليل

التحليل العددي

التحليل العقدي

التحليل الدالي

مواضيع عامة في التحليل

التحليل الحقيقي

التبلوجيا

نظرية الالعاب

الاحتمالات و الاحصاء

نظرية التحكم

بحوث العمليات

نظرية الكم

الشفرات

الرياضيات التطبيقية

نظريات ومبرهنات

علماء الرياضيات

500AD

500-1499

1000to1499

1500to1599

1600to1649

1650to1699

1700to1749

1750to1779

1780to1799

1800to1819

1820to1829

1830to1839

1840to1849

1850to1859

1860to1864

1865to1869

1870to1874

1875to1879

1880to1884

1885to1889

1890to1894

1895to1899

1900to1904

1905to1909

1910to1914

1915to1919

1920to1924

1925to1929

1930to1939

1940to the present

علماء الرياضيات

الرياضيات في العلوم الاخرى

بحوث و اطاريح جامعية

هل تعلم

طرائق التدريس

الرياضيات العامة

نظرية البيان

Secret Writing

المؤلف:

W.D. Wallis

المصدر:

Mathematics in the Real World

الجزء والصفحة:

157

5-2-2016

1180

The idea of encoding data arises in many ways. We have already seen the way in which information is encoded in identification numbers, such as the ISBN or driver’s license numbers. Another important form of encoding that we saw is the addition of check digits for error correction, which is used both in identification numbers and in sending data.

In this chapter we shall look at another reason for encoding—secrecy. Sometimes you encode something and only tell certain selected people how to decode it. This form of secret encoding is called encryption, and the study of it is cryptography.

It has been widely used in military operations, but nowadays it is very common in commerce. For example, the use of a PIN number with your bank card is a form of encryption.

The original message, in everyday language, is often called a plaintext, and the encoded version is the corresponding ciphertext. (“Cipher” is another word for “code”.) The process of moving from ciphertext to plaintext (the opposite of encryption) is called decryption. The special information required by your ally to decrypt your message is called a key.

Suppose you send a secret message. If your enemy intercepts it, he will try to figure out what it means by working out how you did the encoding—usually, he tries to find the key. This is called cryptanalysis, or codebreaking. The study of cryptography and cryptanalysis is collectively called cryptology.

There are many mystery stories in which cryptography takes an important part.

If you want to read some of these, I recommend The Adventure of the Dancing Men, a Sherlock Holmes story by Sir Arthur Conan Doyle, Edgar Allen Poe’s The Gold Bug, or The Nine Tailors by Dorothy L. Sayers.

الاكثر قراءة في الشفرات

الاكثر قراءة في الشفرات

اخر الاخبار

اخر الاخبار

اخبار العتبة العباسية المقدسة

الآخبار الصحية

قسم الشؤون الفكرية يصدر كتاباً يوثق تاريخ السدانة في العتبة العباسية المقدسة

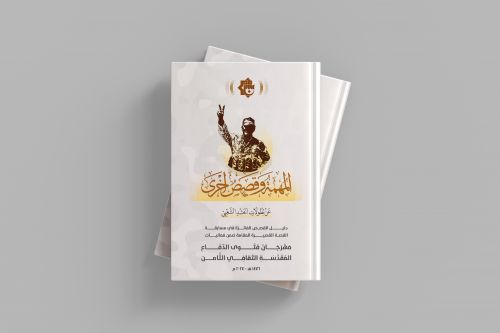

قسم الشؤون الفكرية يصدر كتاباً يوثق تاريخ السدانة في العتبة العباسية المقدسة "المهمة".. إصدار قصصي يوثّق القصص الفائزة في مسابقة فتوى الدفاع المقدسة للقصة القصيرة

"المهمة".. إصدار قصصي يوثّق القصص الفائزة في مسابقة فتوى الدفاع المقدسة للقصة القصيرة (نوافذ).. إصدار أدبي يوثق القصص الفائزة في مسابقة الإمام العسكري (عليه السلام)

(نوافذ).. إصدار أدبي يوثق القصص الفائزة في مسابقة الإمام العسكري (عليه السلام)